1. 背景

屋内ではGPSによる位置情報取得が困難であるため、センサネットワークや無線LANのアクセスポイント(AP)を用いた位置情報を取得する技術の開発研究が行われている。センサネットワークを用いた研究の多くは位置情報を取得するためにセンサが理想的に配備された環境で行われる。しかしながら、情報通信基盤を目的として整備されたAPは、位置推定の対称となるPCからAPを見通すことができないなど、明らかにフェージングなどの影響を受けやすく、位置推定を行うには不利な環境となっている。そこで、フェージングなどの影響が大きいと考えられる既設APを用い、位置情報を取得するシステムを構築する場合に必要と考えられる条件について考察を行った。

一方で、インターネット上のDNSサーバに対する攻撃の一種であり、攻撃対象としての組織ネットワークやクラウド内部のネットワークを事前調査するホスト探索(HS)攻撃が知られているが、その検知は一般に難しい。トラフィックエントロピーや単純なユークリッド距離検知モデル用いた検知手法では、ノイズなど原因によりファルスポジティブ(誤検知の一種)が起こることが知られている。このノイズを除去し、HS攻撃の検知精度を向上させる技術開発の検討を行った。

2. 既設アクセスポイントを利用した屋内位置情報取得システムのための位置推定精度による分析

![]() 熊本大学には,学内利用者用に約450個のアクセスポイントが各所に設置され、多くの場所でネットワークを利用できる環境にある.我々はこれらの無線 LAN アクセスポイントから受信する受信信号強度を利用したPC位置推定技術の検討に近年取り組んでいる。APとPC間のユークリッド距離

熊本大学には,学内利用者用に約450個のアクセスポイントが各所に設置され、多くの場所でネットワークを利用できる環境にある.我々はこれらの無線 LAN アクセスポイントから受信する受信信号強度を利用したPC位置推定技術の検討に近年取り組んでいる。APとPC間のユークリッド距離![]() と受信信号電力(RSSI:

と受信信号電力(RSSI: ![]() )の関係式は、実環境下、フェージングやシャドウィング等の影響下では、である。

)の関係式は、実環境下、フェージングやシャドウィング等の影響下では、である。![]() および

および![]() は最少二乗法により事前に決定されるパラメータである。実伝搬環境下のRSSIの確率分布は正規分布である(式1)。

は最少二乗法により事前に決定されるパラメータである。実伝搬環境下のRSSIの確率分布は正規分布である(式1)。

図1 総合情報基盤センター測定ポイントの様子

図2 近似曲線および最尤推定法による推定誤差の累積確率

(1)

![]() Prは実際に測定したRSSI、δ2は分散を表している。n台のAPからPCが受信する電波強度のサンプル値{Prj}が与えられれば、条件付確率密度関数

Prは実際に測定したRSSI、δ2は分散を表している。n台のAPからPCが受信する電波強度のサンプル値{Prj}が与えられれば、条件付確率密度関数![]() が得られる。また

が得られる。また![]() を未知の母数とすれば、その尤度関数

を未知の母数とすれば、その尤度関数![]() は、

は、

(2)

と定義することができる。

まず式(1)の![]() を

を

![]() に置換え、図1に示すように2m間隔にPCを配置して測定を行った。RSSIの測定にはNetwork Stumblerと呼ばれるソフトウェアを利用し、各PCでRSSIを1秒ごとに30分間測定し、近似曲線

に置換え、図1に示すように2m間隔にPCを配置して測定を行った。RSSIの測定にはNetwork Stumblerと呼ばれるソフトウェアを利用し、各PCでRSSIを1秒ごとに30分間測定し、近似曲線![]() によって

によって![]() および

および![]() を決定した。次に、式(2)の

を決定した。次に、式(2)の![]() を

を![]() に置換え、最尤推定法により

に置換え、最尤推定法により![]() を決定した。その結果、図2に示すように近似曲線による推定結果の誤差および最尤推定法による推定結果の累積確率密度曲線が得られ、最尤推定法の有効性が示された。この結果は情報処理学会論文誌に掲載された[1]。

を決定した。その結果、図2に示すように近似曲線による推定結果の誤差および最尤推定法による推定結果の累積確率密度曲線が得られ、最尤推定法の有効性が示された。この結果は情報処理学会論文誌に掲載された[1]。

3. DNS通信監視によるホスト探索攻撃の検知技術開発研究

ホスト探索(HS)攻撃は、大学や企業などの大規模な組織のドメイン・ホスト名とIPアドレスの関連付けを行う、DNSサービスに対して大量の逆引きDNSクエリを送り付け、組織内部のホスト名やIPアドレスに関する情報をまとめて引き出そうとするものである。この攻撃の従来の検知方法では、一日当たりデータセットについて、クエリキーワードの頻度やDNSクライアント送信元IPアドレスの頻度についてトラフィックエントロピー解析を行えば、検出は可能である。しかしながら、HS攻撃は短期間に迅速に行われることが多く、できるだけ速やかに検知して、その攻撃を遮断しなければならない。したがって、可能な限りリアルタイムで検知する必要がある。

![]() HS攻撃の特徴は、ユニークなIPアドレスをクエリキーワードとして持つ、逆引きDNSクエリパケット通信用いるため、IPアドレスはベクトル

HS攻撃の特徴は、ユニークなIPアドレスをクエリキーワードとして持つ、逆引きDNSクエリパケット通信用いるため、IPアドレスはベクトル![]() として扱える。リアルタイム性を確保するため、現在のパケットと直前のパケットのIPアドレスについてユークリッド距離

として扱える。リアルタイム性を確保するため、現在のパケットと直前のパケットのIPアドレスについてユークリッド距離![]() (式(3))を測定することができる。

(式(3))を測定することができる。

(3)

HS攻撃については、![]() の頻度分布が、1.0-5.0 (連続的、狭い範囲で一様分布または指数分布)または150.2-210.4 (正規分布)になることが、調査の結果わかっている。したがって、

の頻度分布が、1.0-5.0 (連続的、狭い範囲で一様分布または指数分布)または150.2-210.4 (正規分布)になることが、調査の結果わかっている。したがって、![]() が、下記条件が満足された場合を検知とする。

が、下記条件が満足された場合を検知とする。

![]()

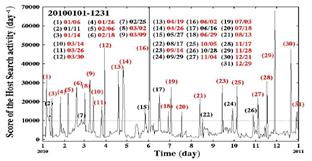

検知された逆引きDNSクエリパケット数を積算してスコアとし、図3に2010年1月1日-12月31日の期間の検知結果を示した。

図3では、HS攻撃のスコアの変化が示され、31個のピークが観察される。エントロピー変化を用いた場合のピーク数は25個であり、そのためユークリッド距離による検知結果には、ノイズ等によるファルスポジティブ(FP: 偽陽性)を含むことが考えられる。そこで、ユークリッド距離を用いた場合に新たに出現したピークについて調査し

図3 ホスト探索攻撃の検知スコア変化

図4 ノイズを除去した後のHS攻撃のスコア

たところ、学内ネットワークに存在するランダムスパムボットのメール送信活動が原因であることがわかった。したがって、これを除去するプリプロセッサを用い、HSスコアを計算し、その結果を図4に示した。その結果、29個のピークが観察された。これらの結果は国際学会で公表された[2]。

4. 今後の展開

以上の研究結果から、無線LANの位置推定法として最尤推定法が有効であることが、また、HS攻撃のノイズとして攻撃先組織内にランダムスパムボットによるメール発信が原因の一つであることが判明した。

謝辞

我々の研究はすべて総合情報基盤センターの設備を使って行われた。熊本大学の教職員及び学生の皆様のご理解ご協力に心より感謝したい。

参考文献

[1] 川村諒, 副島慶人, 久保田真一郎, 古川誠一郎, 杉谷賢一:, 既設アクセスポイントを利用した屋内位置情報取得システムのための位置推定精度による分析, 情報処理学会論文誌, Vol.53, No.3, pp.1357-1364 (2011)

[2] Yasuo Musashi, Florent Hequet, Dennis Arturo Ludeña Romaña, Shinichiro Kubota, and Keinchi Sugitani, "Detection of Host Search Activity in PTR Resource Record Based DNS Query Packet Traffic," Proceedings of the Sixth International Conference on Information and Automation (ICIA2010), Harbin, Heilongjiang, China, pp. 1284-1288 (2010)